Chrome浏览器脚本注入安全防护解析

1. 同源策略限制:Chrome浏览器采用同源策略,限制网页对其他域名下资源的访问,防止跨站点脚本攻击,保护用户数据安全。

2. 内容安全策略防护:通过设置内容安全策略(CSP),可指定允许加载的资源来源、限制内联脚本等,有效防止恶意脚本的注入和执行。

3. 自动XSS过滤机制:Chrome具有自动的跨站脚本(XSS)过滤功能,能够检测并拦截部分常见的XSS攻击尝试,在脚本注入前进行风险识别和处理。

4. 扩展程序安全审查:对于安装的扩展程序,Chrome会进行一定的安全审查。同时,用户在安装扩展时应选择正规渠道,如Chrome网上应用店,并查看扩展的权限和用户评价,避免安装恶意或存在安全隐患的扩展。

5. 用户输入验证与编码:开发者在开发网页或扩展时,应对用户输入进行严格验证和过滤,确保输入内容符合预期格式,移除或转义潜在的危险字符,防止恶意脚本通过用户输入注入。

6. 开启增强型保护模式:在chrome设置中可开启“增强型保护”模式,该模式能提供更深层次的安全防护,包括对插件脚本注入等威胁的检测和拦截。

7. 注意插件的代码审查:对于有一定技术能力的用户,在安装插件前可查看插件的源代码,检查是否存在可疑的脚本注入代码或潜在的安全漏洞,若发现异常应避免安装。

8. 利用安全工具辅助:使用一些安全工具来检测插件的安全性,如CRXcavator等工具可以帮助用户了解Chrome插件的可信度,查看插件请求的权限等信息,从而判断插件是否存在风险。

如何通过Chrome浏览器禁用图片的懒加载功能

本文将详细介绍在Chrome浏览器中如何禁用图片懒加载功能,提供清晰的设置步骤,帮助用户根据自己的需求进行调整。

谷歌浏览器如何通过插件优化浏览器启动速度

插件可以加速浏览器启动速度,提升浏览体验。本文将介绍如何通过Chrome浏览器的插件优化启动速度。

Google浏览器的用户数据同步功能使用指南

了解如何使用Google浏览器的用户数据同步功能,将书签、历史记录等数据同步到多个设备,提升跨设备的使用便利性。

google Chrome浏览器视频播放清晰度优化技巧

Google Chrome浏览器视频播放性能直接影响观影体验。文章分享优化技巧和操作方法,让在线视频播放更加清晰流畅。

Chrome浏览器插件使用安全操作指南

Chrome浏览器插件使用不当可能影响系统稳定性。本文提供安全操作指南,帮助用户正确安装和管理插件,保障浏览器稳定运行。

谷歌浏览器下载安装包来源渠道辨别技巧

谷歌浏览器需通过正规渠道下载安装,识别官网与第三方差异,有效防止遭遇恶意软件和假冒版本风险。

xp安装chrome无法找到入口怎么办?<解决方法>

谷歌浏览器 Google Chrome完全免费,跨平台支持 Windows、Mac 和 Linux 桌面系统,同时也有 iOS、Android 的手机版 平板版,你几乎可以在任何智能设备上使用到它。

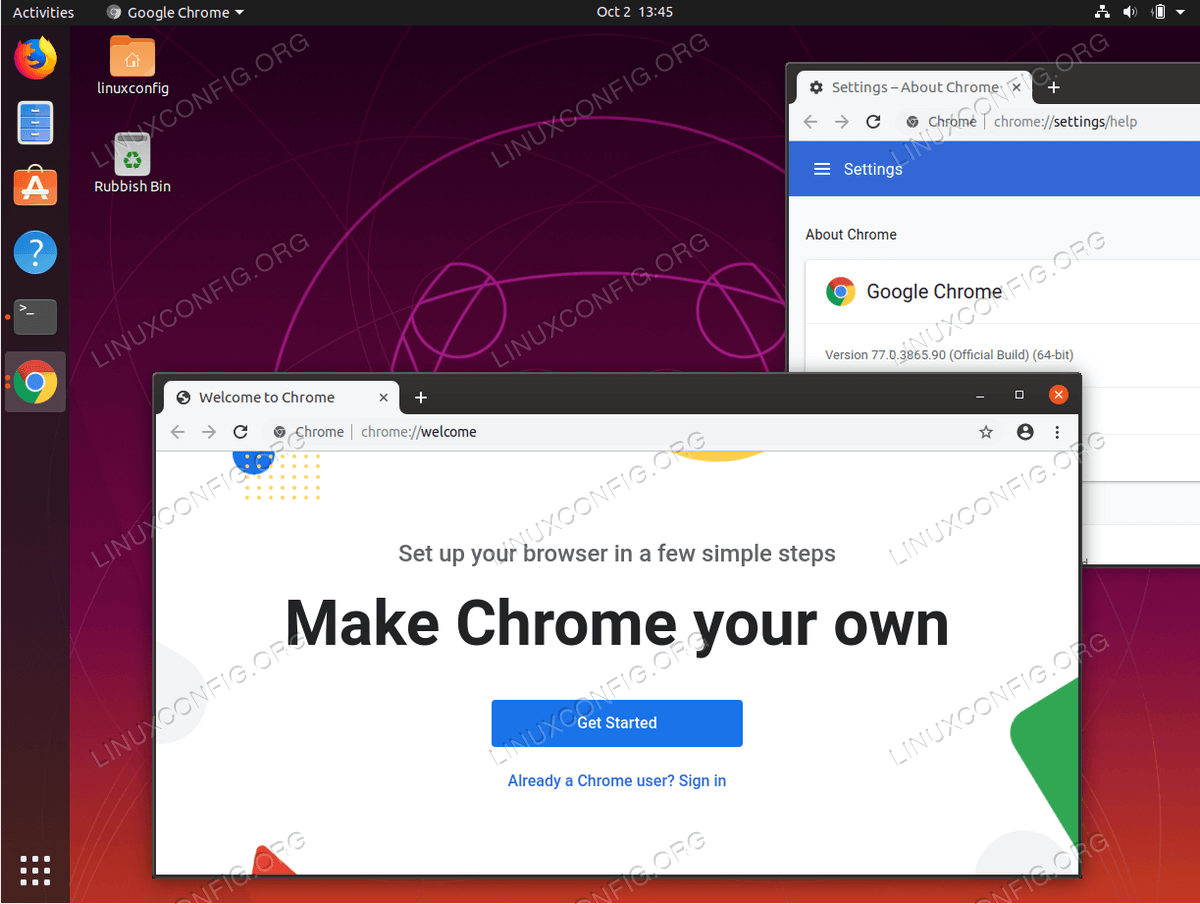

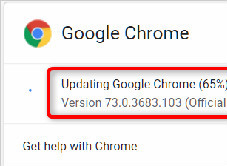

如何在 Ubuntu 19.10 Eoan Ermine Linux 上安装 Google Chrome?

在本文中,我们将在 Ubuntu 19 10 Eoan Ermine Linux 上安装 Google Chrome 浏览器。

电脑版xp怎么下载并安装google chrome?

Google chrome是一款快速、安全且免费的网络浏览器,能很好地满足新型网站对浏览器的要求。Google Chrome的特点是简洁、快速。

谷歌浏览器下载安装完成后无法上网如何解决?<解决方法>

谷歌浏览器,又称Google浏览器、Chrome浏览器,是谷歌Google推出的一款强大好用的基于Chromium内核的网页浏览器。

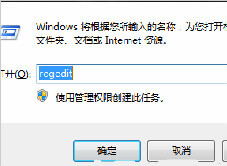

卸载谷歌浏览器之后就再也不能安装怎么办?

你有卸载了谷歌浏览器再次安装回来的经历吗?你知道如何解决有时卸载后无法再安装谷歌浏览器的问题嘛?来和小编一起解决问题吧!

chrome浏览器无法下载是什么原因?该如何解决?

谷歌的chorme浏览器是一款综合性能比较优秀的浏览器,但因为某些原因,我们无法方便快速的下载安装,偶尔通过一些搜索引擎找到的很多都是“山寨”推广的产品。

浏览器cookie是什么意思

本篇文章给大家带来关于浏览器cookie详细功能与介绍,有需要的朋友赶紧来看看了解一下吧。

Chrome浏览器访问https提示“您的连接不是私密连接”怎么办

Chrome浏览器访问https提示“您的连接不是私密连接”该如何解决,快来学习解决方法!

如何将 Chrome 标签页固定在其他应用程序之上?

如果您想始终查看 Chrome 选项卡的内容,此扩展程序将比您想象的更容易。

如何修复 Chrome 浏览器中的错误 429?

通过 Chrome 浏览器使用不同的 Google 产品时,您可能会遇到错误 429。通常由于缓存堆积或有时互联网连接不良而出现此问题。

谷歌浏览器插件怎么安装

你有没有想要知道的谷歌浏览器使用技巧呢呢,你知道谷歌浏览器要怎么给谷歌浏览器安装插件吗?来了解谷歌浏览器安装插件的具体步骤,大家可以学习一下。

如何让你的chrome新标签页变得更好看?

如何才能让您的谷歌浏览器新标签页满足您的要求变得好看又实用呢,下载一个插件立刻实现,快来和小编一起看看吧!